Herkese Selam! Bugün ele aldığımız konu Ram analizinde buz kullanımı, iyi okumalar 🙂

RAM analizi ve Buz kullanımı nedir?

Ram (Random Access Memory) bir bilgisayarda geçici olarak verilerin tutulduğu hafızadır. Bilgisayarımızın anlık olarak çalıştırmış olduğu internet bağlantıları, prosesleri, tarayıcı geçmişi vs. gibi bilgileri tutmaktadır. Adli Bilişim açısından değerlendirdiğimizde ise, olay yeri ilk müdahale işlemleri yapıldığında şüpheli ve açık olan bilgisayarların vakit kaybedilmeden hızlı bir şekilde o anki RAM imajının alınması gerekmektedir. Çünkü o an bilgisayar üzerinde var olan şüpheli bağlantılar, malware yazılımları, o anki aktif kullanıcının kim olduğu, çalışan aktif proseslerin vs. gibi bilgileri elde etmek için RAM İmajı almak önem taşımaktadır. Ve birden fazla RAM analizi yapmak için yöntemler vardır şimdi ise gelin hep birlikte bunlara bakalım.

*Ftk Imager

Adli bilişimde imaj almak için en çok tercih edilen yazılım programıdır. Acces data firması FTK Imager yazılımı güncel olarak bizlere ücretsiz sunmaktadır. Tüm dosya sistemleri de uyumlu olması popülerliğini de arttırmaktadır.

*Belkasoft Live RAM Capturer

Windows’un tüm sürümü ile uyumludur. Hata düzeltme sistemi ile ram kopyasını ve analizini yapan araçtır. Ram capturer’in bir özelliği ise çekirdek modun da çalışır ve mümkün olan en küçük ayak izlerini bırakır.

*Dumplt ile RAM İmajı Alma

Moonsols tarafından geliştirilen Dumplt programı: Windows işletim sistemlerinin fiziksel hafızalarının imajlarını almak için kullanılmaktadır. Oldukça sade bir şekilde ve hızlıca imaj işlemini tamamlamaktadır

* Magnet Forensics IEF

* X-Ways Capture

* Encase Forensic Imager * Win64dd, Avml, Fnem ve Lime… gibi fazlaca imaj alma yöntemleri vardır. Şimdi ise gelin hep birlikte ilk duyduğunuzda şaşkınlık ile karşılayabileceğiniz RAM analizinde buz kullanımı konusunu inceleyelim.

**Ram Analizinde Buz Kullanımı

- Ram belleklerin adli bilişim de birden fazla inceleme yolları vardır. Bunlardan biri ise ram analizinde buz kullanımıdır.

- Ram analizinde buz kullanımı İngilizce olarak Cold Boot Attack yani Soğuk başlatma saldırısı olarak geçmektedir.

- Soğuk başlatma saldırısı ilk olarak 2008 yılında bir araştırma grubu tarafından geliştirildi.

- Bu araştırmacılar bir bilgisayarın güç kaybettikten sonra kısa bir süre RAM’de kalan bilgileri çalabileceklerini keşfettiler.

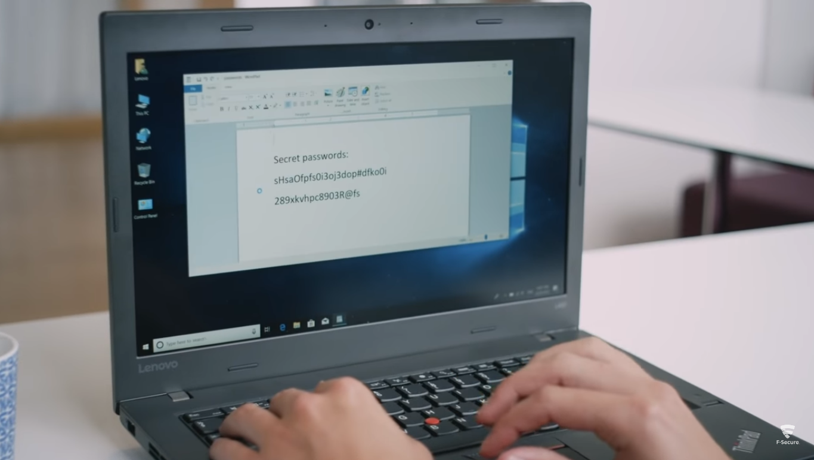

- Soğuk başlatma saldırısı ile erişilmesi zor olan kilitli bir kullanıcının bile bilgilerine erişilebilir. Çünkü bir bilgisayar halihazırda beklediğinde veya kapandığında RAM’de şifreleme anahtarı saklanmaz.

- Fiziksel olarak yapılabilen bir saldırıdır bu yüzden korsanların ilk olarak bilgisayarınıza erişmesi gerekir.

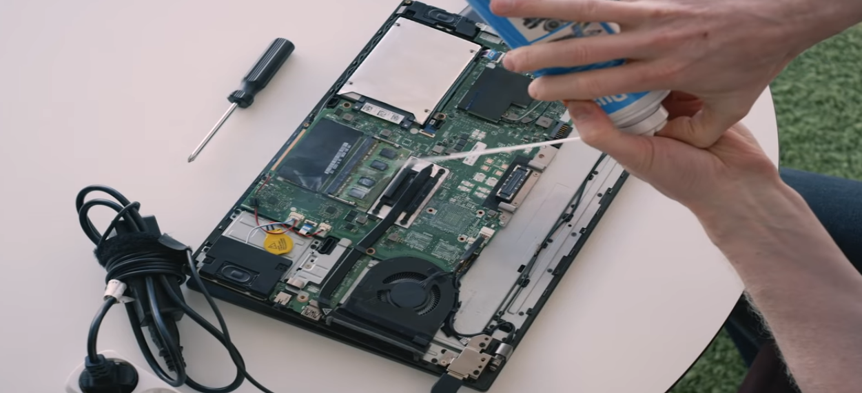

Bilgisayara erişildikten sonra içeriğin bütünlüğü bozulmadan RAM’e sıvı nitrojen, dondurucu sprey veya sıkıştırılmış hava (Bunlarda elimizde yoksa buz kullanılabilir.) kullanarak uçucu belleğin bozulması geciktirilebilir.

- Deneylere göre kurtarılan verilerin kullanılan maddeye göre de değişiklik gösterdiği ortaya çıkmıştır.

- Soğutma yapılmadan ortam sıcaklığında yok denilecek kadar az verilerin elde edildiği, soğutma yapılarak en iyi sonucun sıvı nitrojen ardından buz ile iyi sonuçlar elde edildiği ortaya çıktı.

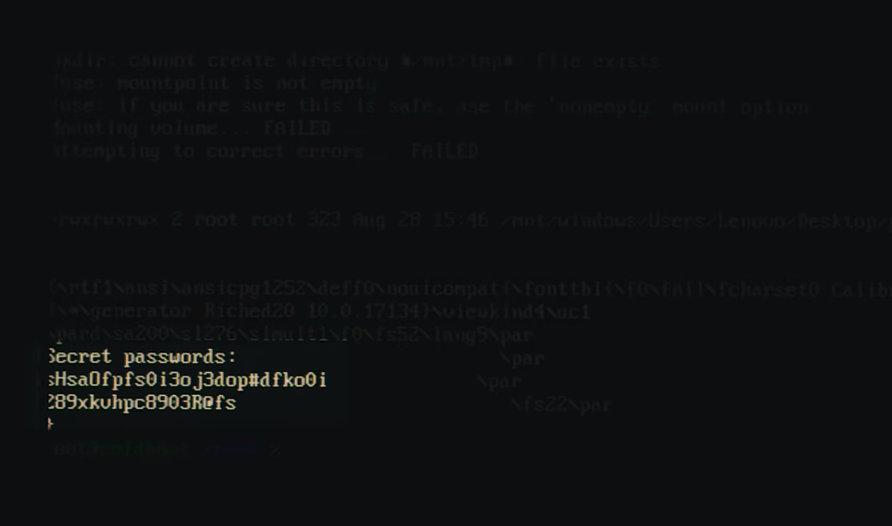

- Hemen ardından RAM’ı çıkarıp bilgisayara yerleştirebilir saldırgan USB anahtarı ile (Linux bellek dökümü yazılım programı olan DumpIT ile bir USB çubuğundan) soğuk başlatma gerçekleştirilir veya RAM’ı çıkarıp başka bir kilidi açılmış bilgisayara takarak belge dökümü oluşturabilir.

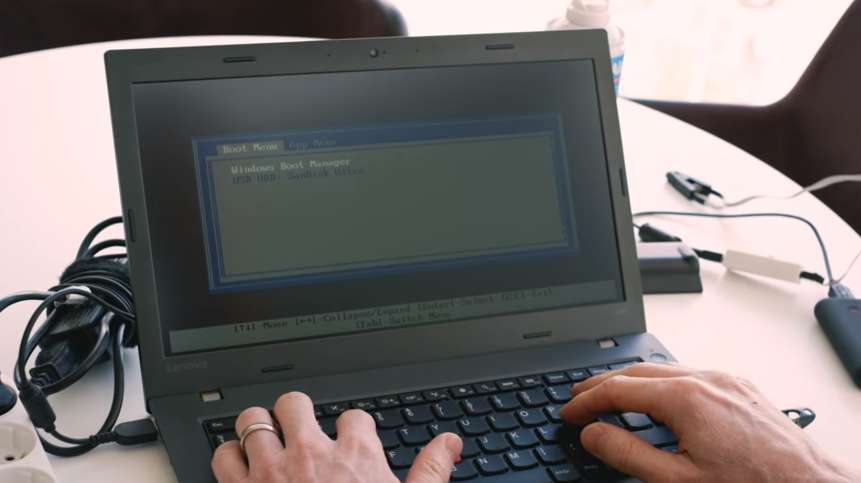

*Şifreli bilgisayarlarda ise kayıtlı bir verinizin ardından bilgisayarı uyku moduna aldıktan sonra

Bilgisayarınızı incelemek isteyen kişinin fazla zamanı yoktur hemen RAM’ı soğutması gerekir ardından USB belleği takarak işlemine devam eder.

Sonra RAM’İ çıkarıp geri takarak bilgisayarı yeniden başlatır.

Ardından USB belleği çalıştırarak bilgisayardaki veriyi elde eder.

Sonuç olarak;

- Bilgisayarımızdaki veriyi korumak için bilgisayarımızı halihazırda bekletmemiz (uyku moduna geçmeyecek) veya kapalı tutmamız gerekir.

Adli incelemede genellikle RAM ’deki bilgiler gözden kaçabilir şifreleme ile verilerin elde edilemeyeceği düşünülür ama soğuk başlatma saldırısı ile verilere erişmek mümkündür.

Share this content: