Herkese selam! Bu yazımda ele aldığım konu MITRE ATT&CK Nedir? , Keyifli Okumalar 🙂

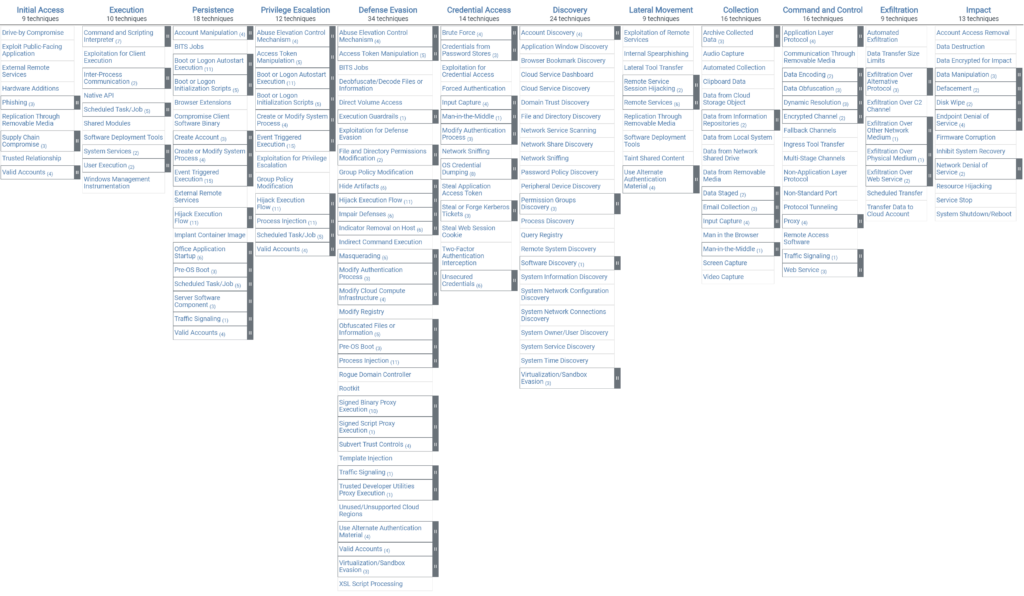

MITRE ATT&CK, Çelişkili Taktikler, Teknikler ve Ortak Bilgi anlamına gelmektedir. MITRE ATT&CK saldırgan davranışının gözlemlenmesiyle toplanan siber saldırgan taktikleri ve tekniklerinden oluşan kapsamlı bir bilgi topluluğudur. Bu sistem ücretsiz olup herkesin kullanımına açıktır. Peki bu MITRE ATT&CK ile ne yapabiliriz. MITRE ATT&CK, bir suiistimal gerçekleştikten sonra bir saldırganın davranışını daha iyi anlamak için kapsamlı bir sınıflandırma sağlar bize başka bir deyişle bir saldırgan gibi düşünmemizi sağlar ve savunma önlemlerini bir saldırganın atması muhtemel adımlara karşı dengelememize yardımcı olur. MITRE ATT&CK’i kullanmaktaki amaç riskleri değerlendirme, yeni güvenlik kontrollerini devreye alma ve ağımızı savunma konusunda daha iyi kararlar verir. MITRE ATT&CK; Windows, Mac ve Linux sistemlerini ilgilendirebilecek tüm saldırı teknikleri için gezilebilir bir sınıflandırma sağlar. MITRE organizasyonu çevrimiçi bir araç olarak sunduğu matris, her biri 9 ila 67 farklı tekniğe dayanan 12 taktiği kapsamaktadır.

MITRE ATT&CK Framework’ün ise üç ana bileşeni vardır

- Taktikler: Bir tehdit aktörünün veya kötü niyetli bir aktörün bir sisteme veya bir ağa başarılı bir şekilde saldırmak için ulaşmak isteyebileceği hedeflerdir.

- Teknikler: Bunlar, tehdit aktörünün ilgili taktik hedeflere ulaşmak için kullandığı yolları veya yöntemleri tanımlamaktadır.

- Çerçeve:Tekniklerin önceki saldırgan kullanımı hakkında belgelenmiş ayrıntıları ve bunlarla ilgili bazı meta verileri içerir.

Taktikler bir saldırganın ulaşmaya çalıştığı hedefleri temsil etmektedir. Örneğin, başlıca taktiklerden biri sızdırmadır. MITRE ATT&CK sınıflandırmasında, sızdırma, saldırganların sistemlerimizden veri çalmak için kullanabilecekleri tüm teknikleri içermektedir. Şimdi gelin birlikte kurumsal taktiklerin temel bir özetine bakalım;

İlk Erişim (Initial Access): Bazı kullanıcı adlarına, şifrelere vb. erişim sağlayarak bir sistem veya ağ üzerinde bir başlangıç noktası oluşturmak.

Çalıştırma (Execution): Saldırgan kötü amaçlı kodu sisteme sızdırmaya çalışır.

Kalıcılık (Persistence): Tespit edilmeden bir ağ üzerinde kontrolün veya mevcudiyetin sürdürülmesi.

Ayrıcalık Yükseltme (Privilege Escalation): Saldırgan daha üst düzey izinler elde etmeye çalışır.

Savunmayı Atlatma (Defense Evasion): Tespit edilmekten kaçınmak için ağ üzerinde uygulanan güvenlik mekanizmalarını aşmaya çalışmak.

Kimlik Bilgilerine Erişim (Credential Access): Saldırgan hesap adlarını ve parolaları elde etmeye çalışır.

Keşif (Discovery): Hedef ortamını anlamaya çalışmak.

Yanal Hareket (Lateral Movement): Saldırgan ortamınızda gezinmeye çalışır.

Toplama (Collection): Bir amacın ulaşılmasına yardımcı olabilecek hedefle ilgili verilerin toplanması.

Komuta ve Kontrol (Command& Control): Saldırgan, güvenliği ihlal edilmiş sistemleri kontrol etmek için onlarla iletişim kurmaya çalışır.

Sızma (Exfiltration): Güvenliği ihlal edilmiş sistemlerden veri çalmak.

Etki (Impact): Saldırgan, sistemlerinizi ve verilerinizi manipüle etmeye, kesintiye uğratmaya veya imha etmeye çalışır.

MITRE ATT&CK’i özetleyecek olursak, MITRE ATT&CK siber saldırgan taktiklerini, tekniklerini ve prosedürlerini anlamaya ve sınıflandırmaya yönelik son derece güçlü açık kaynaklı bir araçtır saldırganları ve davranışlarını tutarlı ve kolay iletilebilen bir şekilde gruplandırmak için ortak bir sınıflandırma sağlayarak siber savunmanın iyileştirilmesini kolaylaştırmaya yardımcı olur.

Okuduğunuz için teşekkürler. 🙂

Share this content: