NMAP NEDİR?

Herkese Selam! Bugün ele aldığımız konu nmap nedir , iyi okumalar 🙂

Ağdaki cihazların portlarına paketler gönderip, portların üzerinde çalışan servisleri ve versiyonları, portların açık olup olmadığını, cihazların işletim sistemlerini ve bulundurduğu scriptleri ile cihazda çalışan servislerin zafiyetlerini görmemizi sağlayan açık kaynak kodlu bir tarama aracıdır.

Nmap Kali Linux işletim sistemiyle birlikte genellikle kurulu olarak gelmektedir. Eğer kurulu değilse kali de Terminal’de “sudo apt-get install nmap” yazarak komutu çalıştırdığımızda Nmap yüklenmeye başlayacaktır. Farklı bir işletim sisteminde de kurmak isterseniz nmap.org sayfasını ziyaret edebilirsiniz.

Şimdi ise gelin hep birlikte Nmap’in ana kullanımlarından bazılarına göz atalım;

^^

Nmap aracını komut satırında açmak için komut satırına “nmap” yazmamız gerekir.

^^

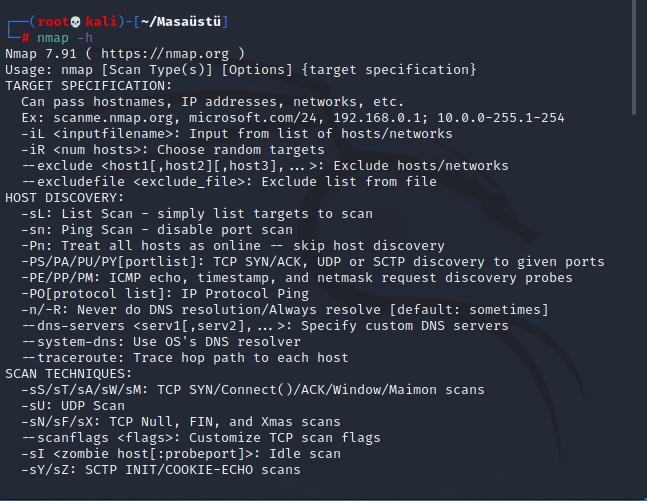

Ardından nmap hakkında daha fazla bilgi edinmek istersek “nmap-h” veya aynı anlama gelen “nmap-help” de yazabilirsiniz bu komut bize basit bir şekilde kullanımı göstermektedir.

Görselde de görüldüğü gibi hedef makineyi nasıl tanımlayacağımızı gösteriyor.

Peki bu portların bir kısmının ne anlama geldiğini parametrelerin nasıl kullanıldığına bir göz atalım. Daha fazlasını öğrenmek isterseniz “nmap -h” komutunun çıktılarından bilgiler elde edebilirsiniz.

-v, -vv: Daha fazla bilgi demektir ekranda gösterilecek detayları arttırır

-p-: Port taraması yapar.

-F: Daha hızlı tarama sağlar.

–open: Açık portları gösterir.

-p: Bu parametreden sonra belirtilen portları tarar.

-sV: Açık portta çalışan servisin ne olduğunu bulmaya çalışır.

-sC:Scriptlere göre tarama yapabiliriz.

-n: DNS çözümlemesi yapma anlamına gelir.

^^

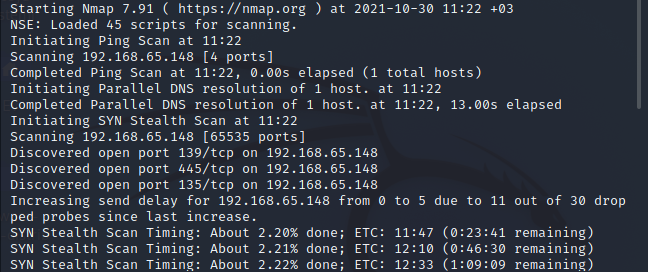

Şimdi ise gelin birlikte bir örnek yapalım komut satırına “nmap -p- -sV alan adı -vv” dediğimizde tüm portları tarayıp üzerinde çalışan servis bilgilerini gösterecektir.

Buradaki -vv bize daha fazla bilgi istediğimizi belirtir.

Alan adı kısmına da hedef sunucunun IP adresini yazabilirsiniz.

^^

Görselde de görüldüğü üzere çalışan servis bilgilerini görmekteyiz tabi bu tarama birkaç dakika süren bir tarama daha kısaya indirgemek istersek ‘-p-‘yerine ‘-F ‘ yazmamız yeterli olacaktır.

Elde ettiğimiz veriler ile bazı portların açık veya kapalı olduğunu görebiliriz.

^^

İstersek IP aralığını verebilir portları tarayabiliriz bünyesinde bulundurduğu scriptler ile karşı makine de zafiyet olup olmadığını varsa hangi zafiyet olduğunu tespit edebiliriz.

“Nmap -sc” ile de scriptlere göre tarama yapabiliriz

“Locate nmap | grep scripts” dediğimizde de karşımıza tüm scriptleri listeleyecektir.

^^

Bir bağlantı noktasının taranması genellikle open , closed ve filtered ile sonuçlanır:

Open

Ana bilgisayar bağlantı noktasını dinlediğini belirtmiştir.

Closed

Ana bilgisayar bağlantı noktasına yapılan bağlantıların kabul edilmeyeceğini belirtmiştir.

Filtered

Ana bilgisayardan yanıt alınmamıştır.

Share this content: